El ecosistema de las criptomonedas ha madurado enormemente, pero su naturaleza descentralizada e irreversible sigue siendo el «campo de juegos» ideal para los estafadores. En 2026, ya no solo nos enfrentamos a correos electrónicos mal redactados; los criminales utilizan Inteligencia Artificial, deepfakes y técnicas de ingeniería social avanzada para vaciar billeteras en segundos.

La seguridad en el mundo cripto no depende de tu banco, depende de ti. Como dice el mantra: «Si no son tus llaves, no son tus monedas», pero si entregas tus llaves por un engaño, la tecnología no podrá recuperarlas. Aquí te presentamos las 5 estafas más comunes hoy y el escudo que necesitas para no ser la próxima víctima.

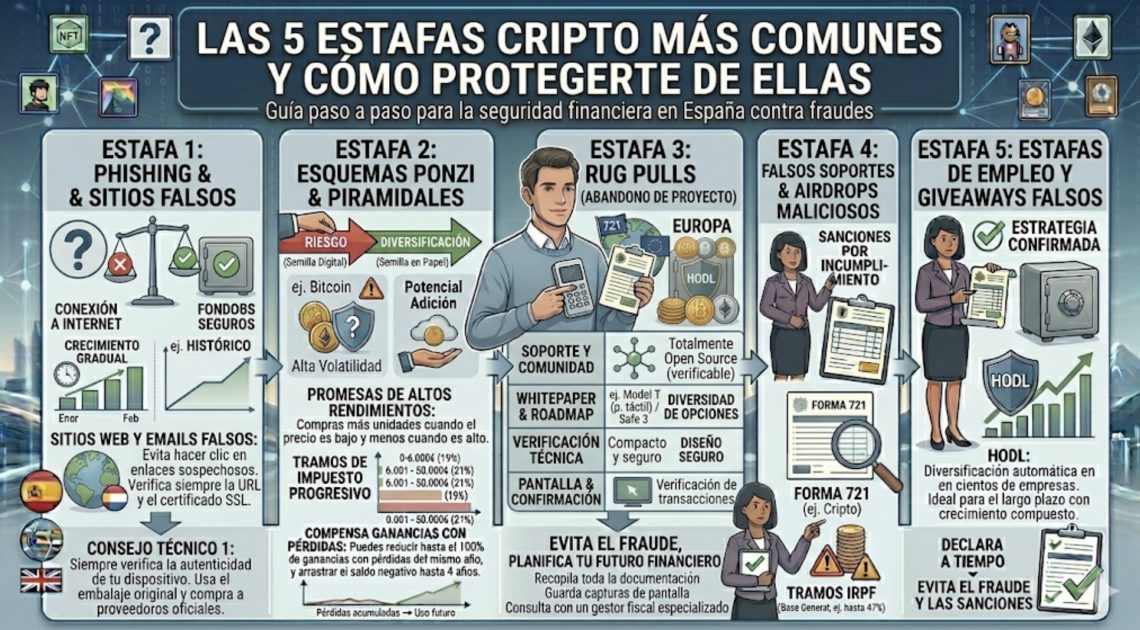

1. El «Phishing» de nueva generación

El phishing ha evolucionado. Ya no solo recibes un enlace a una web falsa de Binance. Ahora, los estafadores utilizan anuncios pagados en Google que aparecen por encima de los resultados reales o extensiones de navegador que parecen legítimas pero inyectan código malicioso.

• Cómo funciona: Recibes un correo de «alerta de seguridad» de tu Cold Wallet o Exchange pidiéndote que verifiques tu cuenta. Al hacer clic, entras en una réplica exacta de la web oficial donde se te pide introducir tu frase semilla (las 12/24 palabras).

• Cómo protegerte: Nunca, bajo ninguna circunstancia, introduzcas tu frase semilla en un ordenador o móvil. Las frases de recuperación solo se escriben en el dispositivo físico de tu hardware wallet. Marca las webs oficiales en tus marcadores (bookmarks) y accede siempre desde ahí.

2. Estafas de «Inversión Garantizada» y Ponzi

En un mercado alcista, la codicia nubla el juicio. Grupos de Telegram o perfiles de Instagram muestran estilos de vida lujosos prometiendo rentabilidades del 1% o 2% diario gracias a un «bot de trading infalible» o una «plataforma de minería en la nube».

• Cómo funciona: La plataforma parece real e incluso te deja retirar pequeñas cantidades al principio para ganar tu confianza. Sin embargo, cuando intentas retirar una suma grande, te piden «pagar un impuesto» adicional o simplemente bloquean tu cuenta.

• Cómo protegerte: Desconfía de cualquier rentabilidad fija. En las inversiones, a mayor retorno, mayor riesgo. Si suena demasiado bueno para ser verdad, es una estafa. Investiga el TVL (Total Value Locked) en fuentes externas como DeFiLlama antes de depositar en una plataforma nueva.

3. «Rug Pulls» en Proyectos Nuevos (Cripto Arqueología)

El Rug Pull o «tirón de alfombra» ocurre cuando los desarrolladores de un nuevo token atraen a inversores para que aporten liquidez y luego, de golpe, retiran todo el capital, dejando el valor del token en cero.

• Cómo funciona: Utilizan el hype de las redes sociales y contratos inteligentes que impiden que los usuarios vendan sus tokens (honeypots).

• Cómo protegerte: Antes de comprar un token desconocido, verifica si el contrato ha sido auditado por empresas como CertiK. Usa herramientas como DEXTools para ver si la liquidez está bloqueada. Si los desarrolladores poseen más del 20% del suministro total, el riesgo es extremo.

4. Estafas de Soporte Técnico y «Romance Scams»

La ingeniería social es el ataque más efectivo porque no ataca al software, sino al humano.

• Soporte Falso: Alguien te contacta por privado en Discord o Telegram haciéndose pasar por un administrador para «ayudarte» con un problema técnico, pidiéndote compartir pantalla o tu frase semilla.

• Romance Scams: El estafador entabla una relación sentimental contigo durante semanas para finalmente pedirte que inviertas en una «oportunidad increíble» que él/ella ha descubierto.

• Cómo protegerte: Los administradores de soporte nunca te contactarán primero por privado. Desactiva los mensajes directos de desconocidos en Discord y recuerda: en cripto, la amabilidad excesiva de un extraño suele tener un precio oculto.

5. El Fraude del «Airdrop» Malicioso

A todos nos gusta el dinero gratis. Los estafadores envían tokens sin valor a miles de carteras. Cuando el usuario intenta venderlos en un intercambio descentralizado (DEX), el contrato inteligente le pide permiso para «gastar sus tokens».

• Cómo funciona: Al aceptar la transacción, no estás aprobando la venta del token basura, estás dando permiso al contrato para vaciar todos tus otros activos (ETH, BTC, Stablecoins) de esa billetera.

• Cómo protegerte: Si aparece un token desconocido en tu wallet que vale «miles de dólares», no lo toques. No intentes venderlo ni interactuar con él. Es un cebo. Usa herramientas de revocación de permisos como Revoke.cash si crees que has interactuado con un contrato sospechoso.

6. Tu Kit de Supervivencia Cripto en 2026

Para dormir tranquilo, tu estrategia de seguridad debe ser multicapa:

1. Hardware Wallets: Para el largo plazo, usa dispositivos como Ledger, Trezor o BitBox. Mantienen tus claves privadas fuera de internet.

2. Autenticación de Dos Factores (2FA) de Hardware: Olvida el SMS. Usa llaves físicas como Yubikey o apps como Google Authenticator.

3. Higiene Digital: Usa un navegador dedicado solo para finanzas y nunca hagas clic en enlaces de correos electrónicos.

4. Educación Continua: El estafador solo necesita que te equivoques una vez; tú necesitas acertar siempre.

Conclusión

La libertad financiera que ofrecen las criptomonedas conlleva una responsabilidad individual absoluta. En 2026, la mejor herramienta de seguridad no es un código complejo, sino el escepticismo. Trata cada interacción en la blockchain como un movimiento crítico. Si proteges tus llaves y verificas cada paso, las criptomonedas serán la mejor inversión de tu vida; de lo contrario, serán una lección muy cara.

Aviso Legal: Este artículo es informativo y busca fomentar la ciberseguridad. No constituye asesoría financiera ni legal. La seguridad de tus activos es tu responsabilidad exclusiva.

¿Te ha resultado útil esta guía? Cuéntanos en los comentarios si alguna vez te has encontrado con una oferta sospechosa y cómo la identificaste. Guía a otros miembros de la comunidad para que operen con seguridad.